Gouverner et contrôler MCP à l'échelle de l'entreprise

Un registre MCP centralisé qui garantit que les développeurs et les agents n’utilisent que des serveurs MCP pré-vérifiés avec un contrôle d’accès précis au niveau de l’outil MCP.

Qu’est-ce que JFrog MCP Registry ?

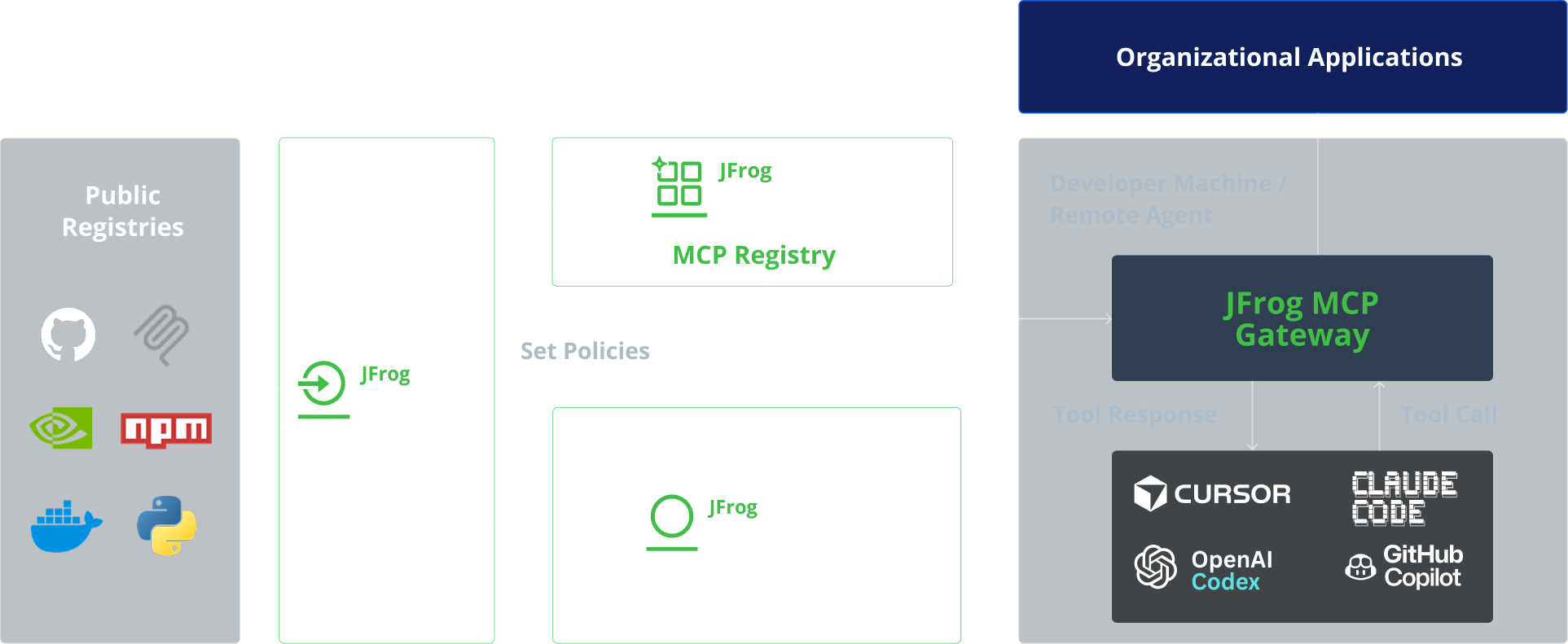

JFrog MCP Registry est un plan de contrôle de niveau entreprise qui sert de source unique de vérité pour tous vos serveurs MCP, permettant ainsi aux agents IA et aux développeurs d’accéder aux outils MCP de manière gérée et gouvernée. Grâce à JFrog MCP Registry, vous pouvez réduire les risques de sécurité et garantir que les agents IA et les développeurs ne peuvent pas exécuter de commandes non autorisées ou destructives via des serveurs MCP malveillants.

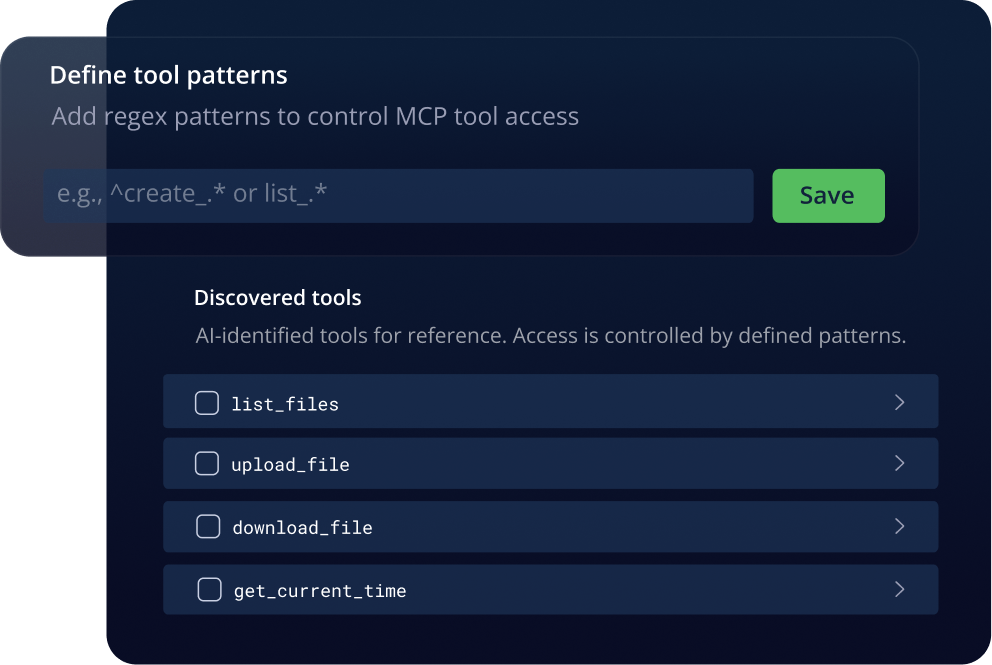

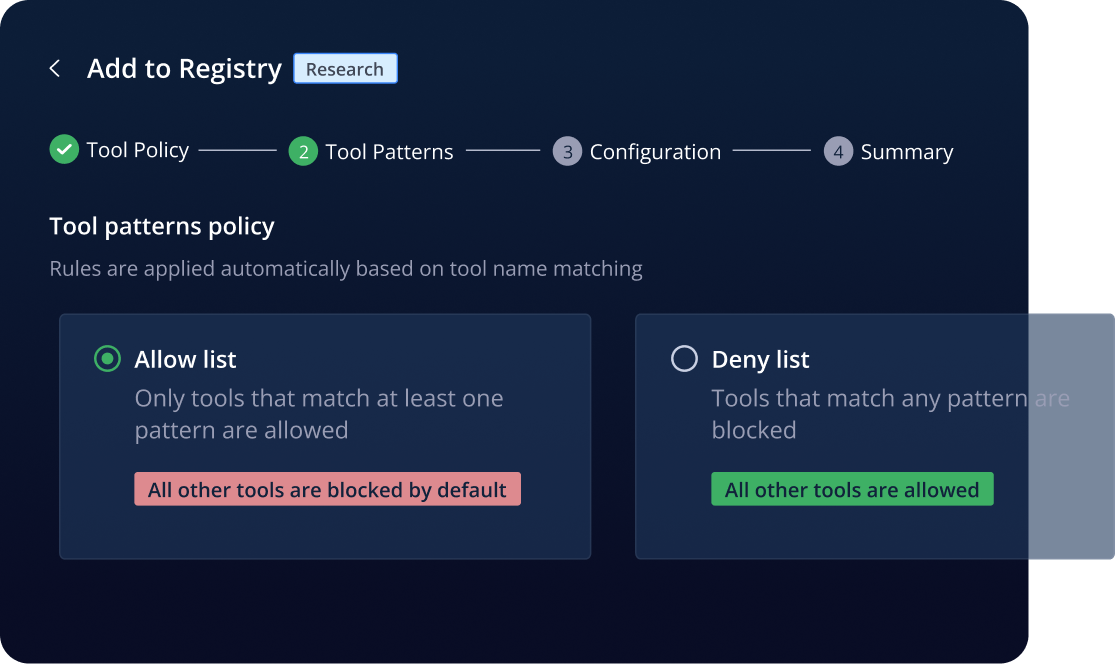

Contrôle d’accès granulaire

Moteur de stratégies automatisées

Passerelle MCP sécurisée

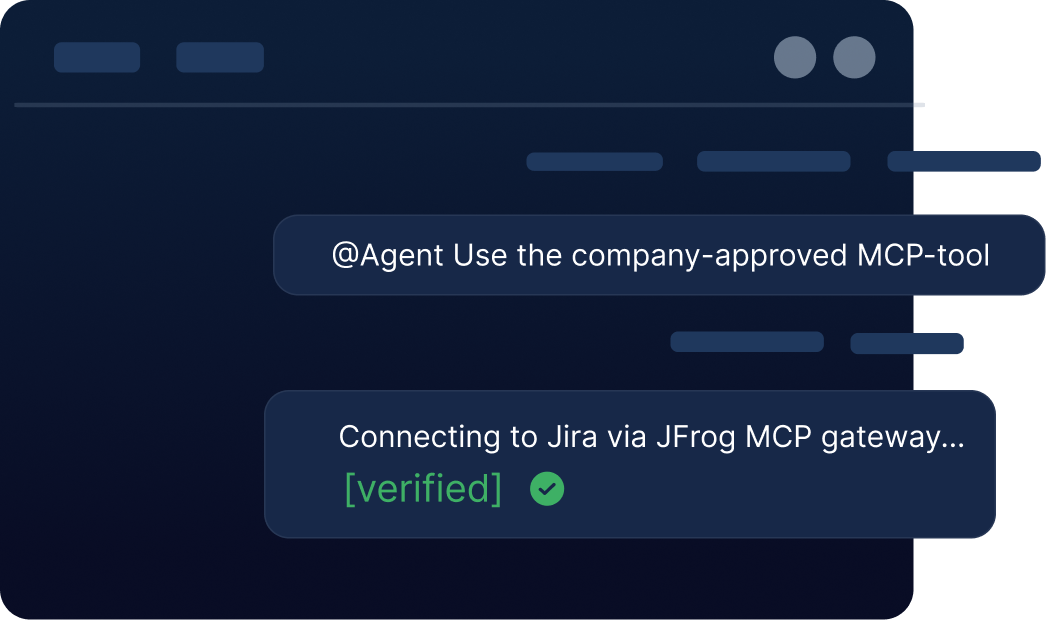

Intégré à des agents de codage

Fonctionnement de la chaîne d’approvisionnement logicielle agentique gouvernée

- Défense du périmètre : s’intègre à JFrog Curation pour bloquer de manière proactive les serveurs malveillants ou non vérifiés avant qu’ils n’atteignent votre environnement.

- Contrôle local : utilise une passerelle MCP sécurisée comme proxy local pour authentifier les appels d’outils et appliquer un contrôle d’accès basé sur les rôles (RBAC) granulaire, empêchant ainsi l’accès non autorisé aux données par des agents de codage tels que Cursor ou Claude Code.

- Stratégie de plateforme : dans le cadre de JFrog AI Catalog, JFrog MCP Registry s’intègre nativement à JFrog Artifactory pour le stockage et à JFrog Curation pour la définition des stratégies, vous permettant ainsi de gérer les modèles d’IA, les compétences d’agent et les outils MCP en parallèle de vos dépendances logicielles sur une plateforme unique et unifiée.

Ressources supplémentaires sur l’adoption de l’IA en toute confiance

-

Qu’est-ce qu’un registre MCP ?

Un registre MCP est un plan de contrôle de gouvernance centralisé qui constitue la source unique de vérité pour tous les types de serveurs MCP (Model Context Protocol). Il agit comme un « pare-feu de la chaîne d’approvisionnement » sécurisé, garantissant ainsi que les développeurs et les agents IA accèdent uniquement à des serveurs MCP approuvés plutôt qu’à des serveurs publics non vérifiés.

-

Pourquoi les entreprises ont-elles besoin d’un registre MCP ?

Les entreprises ont besoin d’un registre pour éliminer l’utilisation incontrôlée des MCP et obtenir une visibilité sur les agents IA qui se connectent aux systèmes internes, ainsi que sur les capacités et permissions qu’ils sont autorisés à utiliser. Un registre MCP automatise la configuration des connexions MCP dans des centaines d’environnements de développeurs et empêche l’exfiltration des données en bloquant les serveurs non vérifiés au moment de la requête.

-

Comment un registre MCP prévient-il les menaces potentielles ?

Le registre neutralise les menaces en empêchant les serveurs MCP non vérifiés d’obtenir un accès opérationnel aux systèmes internes. En gouvernant les « mains » de l’IA (le serveur MCP), un registre MCP empêche les agents d’accéder à des données sensibles ou de les modifier au-delà de leur champ d’action autorisé.

-

Quels sont les risques de sécurité des serveurs MCP ?

Étant donné que les serveurs MCP donnent aux modèles d’IA la possibilité d’exécuter du code de manière autonome, les serveurs non gérés peuvent permettre un accès non autorisé au système ou une fuite de données sensibles. Sans registre, les développeurs exposent l’organisation à des attaques de la chaîne d’approvisionnement en se connectant directement à des dépôts publics potentiellement malveillants.

-

Comment JFrog bloque-t-il les serveurs MCP malveillants ?

JFrog applique le blocage « Shift Left » à la source. Le moteur de stratégies automatisées, basé sur Curation, valide chaque requête par rapport aux politiques de sécurité (par exemple, les scores CVE, les types de licence) et bloque physiquement l’acquisition d’artefacts malveillants avant même qu’ils n’atteignent les machines des développeurs.

-

Comment fonctionne la gouvernance du MCP ?

La gouvernance est assurée via la passerelle MCP locale, un proxy léger qui gère de manière transparente l’authentification et les contrôles d’autorisation en fonction des projets directement sur les machines des développeurs. Cela garantit que les agents de codage ne se connectent qu’à des serveurs MCP approuvés et explicitement autorisés pour les projets spécifiques des utilisateurs, empêchant ainsi les connexions publiques directes et appliquant un accès Zero Trust.

-

En quoi JFrog est-il différent des registres MCP publics ?

Contrairement aux registres publics qui servent de simples listes de liens, JFrog est une plateforme qui repose sur trois différenciateurs uniques. Nous gérons les serveurs MCP comme des artefacts binaires immuables (empêchant toute modification), nous bloquons les outils malveillants dès l’entrée de la SSC avant le téléchargement et nous fournissons un système d’enregistrement unifié qui gouverne vos outils d’IA en parallèle de votre chaîne d’approvisionnement logicielle existante.

-

Quels sont les agents de codage et les IDE pris en charge ?

Notre registre MCP est compatible avec les agents de codage et les IDE conformes à la norme MCP, tels que Cursor, Claude Code et VS Code. Les développeurs se connectent via une passerelle MCP sécurisée qui achemine le trafic vers des serveurs internes vérifiés, garantissant ainsi une intégration transparente sans exposer le réseau à l’internet public.

-

Le registre MCP est-il inclus dans la plateforme JFrog ?

Oui, il s’agit d’une fonctionnalité essentielle de JFrog AI Catalog. Il s’intègre nativement à JFrog Artifactory pour le stockage et à JFrog Curation pour la définition des politiques, ce qui vous permet de gérer les modèles d’IA, les compétences des agents et les outils MCP en même temps que vos dépendances logicielles sur une plateforme unique et unifiée.